W jaki sposób technologie identyfikacji biometrycznej ZKTeco spełniają wymogi RODO?

Termin biometria dosłownie oznacza „pomiary cech życiowych”. W szerszym znaczeniu dotyczy ilościowego badania żywych organizmów. Biometria obejmuje znajduje zastosowań, w tym w antropologii i medycynie. Termin biometria odnosi się również do wszystkich procesów stosowanych do rozpoznawania, uwierzytelniania i identyfikacji osób w oparciu o pewne cechy fizyczne lub zachowania, które są unikatowe dla każdej osoby. Cechy te są mierzalne, co umożliwia ich porównywanie w celu wykrycia prób uzyskania nieuprawnionego dostępu, można je też rejestrować, a tym samym przechowywać w razie potrzeby.

Rozwiązania biometryczne firmy ZKTeco a RODO

Ogólne rozporządzenie o ochronie danych, zwane powszechnie RODO, weszło w życie w Unii Europejskiej w maju 2018 roku. Pomimo, że wiele organizacji przeprowadziło już przeglądy i audyty danych, które przechowują w różnorakich systemach, z których korzystają, w przypadku wdrażania systemu biometrycznego zgodność z RODO wymaga uwzględnienia dodatkowych aspektów i reakcji na obawy milionów użytkowników.

Zasadniczo RODO reguluje postępowanie organizacji odnośnie dwóch rodzajów danych: danych osobowych i danych wrażliwych. Dane osobowe to wszelkie informacje dotyczące zidentyfikowanej lub możliwej do zidentyfikowania osoby. Dane wrażliwe to specjalna kategoria danych umożliwiająca identyfikację osób. Co oczywiste dane biometryczne kategoryzuje się, jako dane wrażliwe, a tym samym jako dane podlegające specjalnej ochronie.

Korzyści biometrycznego uwierzytelniania

Istnieje wiele powodów, dla których przedsiębiorstwa wprowadzają uwierzytelnianie biometryczne w ramach systemów kontroli Czasu obecności or dostępu. Podstawową zaletą jest podniesienie bezpieczeństwa, ponieważ tylko jedna osoba z unikatową cechą biometryczną może uzyskać dostęp do danej strefy, w przeciwieństwie do tradycyjnych metod weryfikacji za pomocą kart i kodów PIN, które wiążą się z ryzykiem naruszenia bezpieczeństwa.

Jednak niektórzy z naszych klientów najczęściej mają obawy co do tego, w jaki sposób dane biometryczne osób odwiedzających lub pracowników korzystających z naszych systemów są przechowywane lub wykorzystywane oraz czy nasza technologia biometryczna jest w pełni zgodna z RODO

Urządzenia firmy ZKTeco do uwierzytelniania biometrycznego do systemów kontroli dostępu i rejestracji czasu i obecności są zgodne z RODO, co oznacza, że użytkownicy pozostają właścicielami dotyczących ich danych biometrycznych, ponieważ są one odpowiednio zabezpieczone i przechowywane w urządzeniach z użyciem metod szyfrowania.

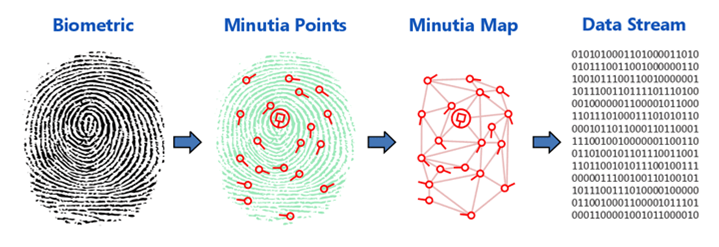

Ważne jest to, aby zrozumieć, w jaki sposób dane biometryczne są tworzone, przechowywane i przetwarzane. Umożliwi to organizacjom zdobycie zaufania pracowników korzystających z systemów biometrycznych. Jednym z podstawowych nieporozumień jest przekonanie, że obrazy odcisków palców, twarzy czy dłoni są przechowywane w systemie biometrycznym. Systemy do kontroli czasu obecności lub dostępu firmy ZKTeco w żadnym przypadku nie przechowują obrazów. Obrazy oraz umożliwiające identyfikację cechy (zwany punktami danych) są pobierane z obrazów. Stosowany jest zaawansowany algorytm w celu przetworzenia punktów danych na wzór biometryczny w postaci cyfrowego kodu.

Biometryczne algorytmy i wzory firmy ZKTeco

W ramach dodatkowego zabezpieczenia szablon biometryczny jest następnie ponownie szyfrowany, a proces zestawiania odbywa się w terminalach do rozpoznawania dłoni i twarzy ZKTeco, ma on miejsce wyłącznie wewnątrz tych urządzeń. Pozyskane dane są porównywane z danymi w bazie danych urządzenia funkcjonującego jako terminal, które podaje wynik porównania. Wynik porównania jest zapisywany lokalnie i przesyłany do klienta za pośrednictwem algorytmu szyfrowania SSL/TSL. Algorytm szyfrowania przesyłanych danych ma charakter losowy.

Tak działający system zapewnia najwyższy poziom ochrony danych biometrycznych, co zapewnia zgodność z RODO.

Dzięki biometrycznym algorytmom nasze wzory pozostają anonimowe. Wyjaśnimy teraz szczegółowo, jak przeprowadzamy proces zestawiania zapewniając bezpieczeństwo i nieodwracalność wzorów.

- Metoda rozpoznawania układu Dane w postaci obrazów bazują na zestawie reguł kodowania (tj. zestaw wzorów opartych na matrycy, wzory te stanowią przykłady mapowania nieliniowego), są one poddane próbkowaniu i przetworzeniu w postaci redukcji wymiarowości w celu wygenerowania stałego wymiaru. Wysoce skoncentrowane punkty danych, bez odniesień przestrzennych pomiędzy nimi.

- Metoda głębokiego uczenia obraz jest przetwarzany za pomocą danych z macierzy, poprzez splotowe próbkowanie w dół, normalizację zbiorczą, nieliniowe mapowanie aktywacji itp. w celu wygenerowania przestrzennych lub niepowiązanych cech o niewielkiej liczebności. W związku z tym wygenerowany wzór można ponownie przekształcić w obraz.

Szacowany odsetek wyników fałszywie dodatnich i fałszywie ujemnych zależy od algorytmu i kontrolowanej populacji. Jeśli chodzi o odcisków palców może dojść do fałszywego odczytu w jednym przypadku na milion, a w 1% przypadków może dojść do odrzucenia. W ramach rozpoznawania twarzy może dojść do fałszywego odczytu w jednym przypadku na 100 000, a w 1% przypadków może dojść do odrzucenia, w przypadku rozpoznawania dłoni do fałszywego odczytu może dojść w jednym przypadku na 100 000, a do odrzucenia w 1% przypadków. Dane te mają charakter szacunkowy, gdyż istnieją różne wersje algorytmów a także kontrolowane populacje.

Po usunięciu wzorów i szablonów biometrycznych z terminali i urządzeń ZKTeco system zapewnia ostateczne usunięcie poprzez skasowanie odpowiedniego wzoru w bazie danych i pamięci oraz zapisanie operacji w rejestrze.

W ten sposób przechowujemy i szyfrujemy wzory lub szablony biometryczne przy zastosowaniu naszych algorytmów. W Oświadczeniu o zgodności z RODO nasza organizacja zobowiązuje się do przestrzegania zasad RODO.

Dlaczego warto wybrać technologie biometrycznej weryfikacji całkowicie zgodne z RODO?

Nie wszystkie firmy, które produkują i sprzedają wyposażenie oraz technologie do identyfikacji biometrycznej zapewniają algorytmy takie jakZKTeco. Stosowane przez nas algorytmy stanowią własność ZKTeco i zapewniają, że zebrane dane biometryczne są anonimowe , a co za tym idzie nie stanowią żadnego zagrożenia dla podstawowych praw osób, których dotyczą.

ZKTecozobowiązuje się do zapewniania technologii biometrycznych zgodnych z normami i przepisami, w tym całej gamy możliwości, które oferują (identyfikacja twarzy, odcisków palców, układu żył, dłoń...). Biometria jest i nadal będzie technologią, która będzie stosowana w naszym codziennym życiu w naturalny sposób, sprawiając, że procesy stają się bezpieczniejsze i łatwiejsze.

Przetwarzanie danych dotyczących temperatury w systemach kontroli dostępu ZKTeco

Odnośnie przetwarzania biometrycznych danych dotyczących temperatury w systemach ZKTeco pragniemy wyjaśnić szereg kwestii, aby pomóc klientom w dziedzinie rejestru operacji przetwarzania.

Po pierwsze, musimy zaznaczyć, że systemy ZKTeco nie są urządzeniami medycznymi, są to terminale umożliwiające pomiar temperatury skóry ludzkiej, jako środek techniczny w ramach zapobiegania ryzyku zawodowemu i wspomagający przedsiębiorstwa w kwestii postępowania z danymi dotyczącymi pracowników, kontrahentów, gości, użytkowników lub klientów.

W kwestii tej istnieją dwa podstawowe aspekty:

- Jeśli dane dotyczące temperatury nie są przechowywane, w świetle RODO nie są one także przetwarzane, przez co nie podlegają regulacjom ujętym w tym rozporządzeniu.

- Jeśli dane dotyczące temperatury są zapisywane, to powinien je przetwarzać organ służby zdrowia i można przetwarzać tylko niezbędne minimum informacji.

W systemach ZKTeco obejmujących kontrolę na podstawie pomiaru temperatury ciała terminale nie przechowują danych. Są to bezdotykowe systemy które mogą wykryć temperaturę skóry lub to, czy dana osoba nosi maseczkę czy nie, bez funkcji przechowywania danych, w przypadku wykrycia nieprawidłowej temperatury generują one ostrzeżenie, aby personel medyczny mógł dokonać ponownego pomiaru temperatury.

ZKTeco zaleca przeprowadzenieAnalizy wpływu na prywatność w celu oceny cyklu życia danych, ryzyka związanego z ich przetwarzaniem oraz środków technicznych i organizacyjnych dla zapewnienia, że przetwarzanie nie stwarza ryzyka, które może mieć wpływ na osobę, której dane dotyczą.

Aby poznać różne technologie i metody pomiaru temperatury ludzkiego organizmu, Instytut Meteorologii opublikował zasady bezdotykowego pomiaru temperatury ciała u ludzi, w którym podano różne marginesy błędu w ramach obecnie dostępnych metod.

Potrzebujesz dopasowanego kursu technicznego dla Twojego zespołu?

Jak może wiesz, ZKTeco Europe oferuje dopasowane potrzeb szkolenia dla dystrybutorów, integratorów i klientów w zakresie produktów, rozwiązań i oprogramowania ZKTeco wraz z opcjami szkoleniowymi, które najlepiej odpowiadają ich indywidualnym potrzebom.

Jeśli potrzebujesz indywidualnego szkolenia lub chcesz odwiedzić nasze Experience Center i poznać nasz zespół, skorzystaj z tego łącza:

Otrzymuj najnowsze informacje prosto do skrzynki odbiorczej

Czy chcesz otrzymywać prosto do skrzynki odbiorczej informacje na temat naszych rozwiązań w dziedzinie Zarządzania czasem, Kontroli dostępu i Oprogramowania?

Subskrybuj Biuletyn ZKTeco Europe!

Może zainteresują Cię też następujące artykuły:

-

GoTime Cloud: Bazujące na chmurze rozwiązania czasu obecności z wykrywaniem temperatury

-

Poznaj zintegrowane rozwiązania ZKTeco LPR: Identyfikator samochodów ZK-LPR Car ID

-

8 wskazówek, jak optymalizować systemy do pomiaru temperatury ciała

-

Jak konfigurować urządzenia ZKTeco do wykrywania temperatury?

-

Opis przypadku w dziedzinie biometrii: Bezdotykowa technologia ZKTeco do pomiaru temperatury ciała